18/04/2016

Malgré les "Panama Papers", une majorité des eurodéputés français votent une directive sur le secret des affaires

Droite, FN et PS font passer la directive sur le secret des affaires

Quand François Hollande se réjouit des révélations de fraude fiscale via les Panama Papers, c’est du flan : au Parlement européen, aucun élu du groupe socialiste français n’a voté contre la directive sur le secret des affaires, propre à dissuader à l’avenir toute révélation de ce type.

« Ce texte est le reflet d’une société qui préfère l’opacité des affaires à l’information libre », ont accusé Patrick Le Hyaric, Marie-Christine Vergiat, Jean-Luc Mélenchon et Younous Omarjee, eurodéputés Front de gauche. Trois des douze élus PS se sont abstenus (Emmanuel Maurel, Édouard Martin et Guillaume Balas), les autres votant pour.

Le FN, « Les Républicains », le Modem, le PRG ont aussi voté pour, à quelques exceptions. Seuls le Front de gauche et Europe Écologie-les Verts (EELV) ont voté contre. Au final, le texte a été adopté à 77 % par le Parlement, dans une version qui ne définit pas précisément la frontière entre secret des affaires et intérêt public général.

L'affaire des Panama Papers a secoué le monde avec la publication de 11,5 millions de documents, décryptés par plusieurs médias. Ce scandale a pu éclater grâce à un lanceur d'alerte "dont l'identité reste protégée". Ce dernier a contacté un journal allemand, Süddeutzsche Zeitung, qui a ensuite transmis les informations à d'autres médias et plus précisément au Consortium international de journalistes d'investigation. Selon l'émission Cash Investigation, il faudrait 26 ans pour analyser la totalité des données collectées dans cette affaire. En France, les révélations ont principalement concerné la Société Générale. La banque est soupçonnée de détenir 979 sociétés offshore. Selon les informations du Monde, l'entreprise aurait opéré via sa filiale luxembourgeoise afin de mettre en place un mécanisme international d'évasion fiscale.

Autre cible des Panama Papers : le Front national. Des proches de Marine Le Pen, Frédéric Chatillon et Nicolas Crochet, seraient impliqués dans l'affaire. Les deux hommes avaient déjà été mis en examen dans le cadre de l'enquête sur le micro-parti de Marine Le Pen et le financement des campagnes présidentielle et législatives de 2012.

Protéger les entreprises face au risque d'espionnage

Le scandale des Panama Papers a fait réagir la classe politique française et en particulier François Hollande, qui avait annoncé que ces révélations donneraient lieu à des "enquêtes" fiscales, ainsi que des "procédures judiciaires", en France. Mais dans les faits, les partis politiques semblent avoir pris du recul par rapport à l'affaire. Le 13 avril dernier, le Parlement européen, dont des eurodéputés Les Républicains, socialistes et du Front national, a voté la directive sur le secret des affaires. Selon le site Vote Watch, 503 eurodéputés ont ratifié le texte, contre 131 qui s'y sont opposés. 99 étaient absents et 18 se sont abstenus.

À quoi sert cette directive ? Ce texte vise "à mieux protéger les entreprises européennes réputées vulnérables face à l'espionnage économique et industriel, surtout les PME", explique Le Monde. Cette directive a été lancée à la fin de l'année 2013 par Michel Barnier. Elle garantit ainsi qu'en cas de "vol, acquisition ou d'utilisation illégale des informations confidentielles, la victime pourra défendre ses droits devant les juridictions civiles de la même façon partout en Europe", poursuit le journal. Cependant, ce texte ne fait pas l'unanimité auprès des eurodéputés verts. Selon eux, une définition trop vague du secret des affaires pourrait entraîner "l'absence d'une protection spécifique pour les lanceurs d'alerte". "Si les journalistes ne peuvent être condamnés pour avoir fait leur travail, alors il faudrait que cela soit expressément écrit dans le texte, or cela ne l'est pas", explique au Monde l'eurodéputé écologiste français Pascal Durand.

Les lanceurs d'alerte en danger ?

Le vote du Parlement européen et des politiques français pourraient ainsi se retourner contre les lanceurs d'alerte et les journalistes d'enquête. Élise Lucet a d'ailleurs posté un message sur Twitter où elle écrit : "Informer n'est pas un délit. Messieurs et Mesdames les députés européens, ne votez pas la directive secret des affaires !!!" Dans un autre message, la journaliste à la tête de l'émission Cash Investigation explique qu'il s'agit d'un "danger sur le journalisme d'investigation économique !!"

Sources l'Humanité et RTL

17:06 Publié dans Actualités, Informations, Journaliste, Réseaux sociaux | Lien permanent | Commentaires (0) | Tags : directive sur le secret des affaires, parlement européen |  |

|  del.icio.us |

del.icio.us |  Imprimer |

Imprimer |  |

|  Digg |

Digg | ![]() Facebook | |

Facebook | |

16/12/2015

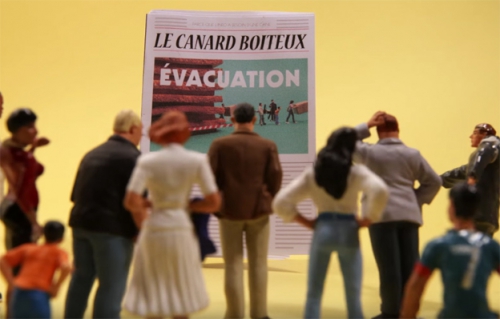

Lancée après "Charlie Hebdo", une nouvelle web série décrypte les médias avec humour et pédagogie

Sur un ton ludique et accessible à tous, la web série "Les Clés des médias" décrypte l'information et dévoile les coulisses du journalisme et des médias. Initié par France Télévisions après les attentats de janvier, le projet est aussi ludique qu'indispensable. "Les vidéos de chat sur Internet, ça occupe cinq minutes, mais ça n'a aucun intérêt", indique le journaliste de France Inter Bruno Duvic dans un des épisodes de la nouvelle websérie d'éducation aux médias que vient de lancer France TV Education.

La phrase est provocante, frappante, elle parle aux plus jeunes. Elle permet surtout d'illustrer l'un des premiers épisodes des "Clés des médias" intitulé "C'est quoi une info?" "Un journaliste, qu'est ce que c'est?", La pub, ça sert à quoi?", "La rumeur", "Les Youtubers", "Le droit à l'image" : en tout, "Les Clés des médias" proposent de répondre à vingt-cinq questions (neuf sont déjà en ligne) que peut se poser le public. Le projet est né après les attentats de janvier contre Charlie Hebdo, alors que la liberté d'expression avait été attaquée ou que la théorie du complot naissait ici ou là. "Il s'agit d'expliquer les mécanismes des médias, de revenir sur des notions de base, de répondre à la défiance que le public a des journalistes et d'ouvrir le débat", précise Bruno Duvic, qui a écrit l'ensemble de la série produite par la Générale de production avec FranceTV Education, Canopé, le Clemi, France Inter et Enjeux e-medias.

Chaque numéro dure deux minutes et part d'un cas concret pour expliquer les situations auxquelles les journalistes doivent faire face ou qui sont proposées aux lecteurs-auditeurs-téléspectateurs-internautes. Par exemple, voici pourquoi un accident sans victime près de chez moi prend parfois plus de place que vingt morts à l'autre bout du continent :

Ces épisodes animés en stop motion parlent aux jeunes, mais pas seulement. Ils seront également des outils essentiels aux enseignants, puisque l'éducation aux médias est désormais une de leurs missions. "Et ce n'est pas toujours facile pour eux d'avoir la bonne réponse sur le fonctionnement des médias. Cette série constitue pour eux une vraie boîte à outils indispensable au ton décalé", indique Mathieu Jeandron, le directeur du numérique au ministère de l'Education national. En effet, le ton est souvent drôle, jamais donneur de leçon. Parce que, ainsi que conclut l'un des réalisateurs, Mathieu Decarli, "la pédagogie n'est pas forcément pénible".

18:11 Publié dans ACTUSe-Vidéos, Eclairage, Journal, Journaliste, Réseaux sociaux, Société, Télévision, Vidéo | Lien permanent | Commentaires (0) | Tags : médias, vidéos, pédagogie |  |

|  del.icio.us |

del.icio.us |  Imprimer |

Imprimer |  |

|  Digg |

Digg | ![]() Facebook | |

Facebook | |

24/11/2015

Daech adapte sa communication en fonction de ses cibles

Directeur de recherche à l’Institut de relations internationales et stratégiques, François-Bernard Huyghe a été réalisateur de télévision, puis fonctionnaire international à l’Unesco. En 2011, il a publié Terrorismes violence et propagande (Gallimard).

Directeur de recherche à l’Institut de relations internationales et stratégiques, François-Bernard Huyghe a été réalisateur de télévision, puis fonctionnaire international à l’Unesco. En 2011, il a publié Terrorismes violence et propagande (Gallimard).Daech vient d’éditer le douzième numéro de sa revue Dabiq . Comment décririez-vous la communication de l’organisation terroriste ?

François-Bernard Huyghe C’est une communication 2.0. high-tech, sophistiquée et très orientée vers les réseaux sociaux. Dabiq se trouve sur Internet, en format PDF. C’est bien construit, avec une belle maquette. Les focales de leurs vidéos, la composition des images, tout ça est très moderne. Il y a une volonté esthétique et symbolique qui se traduit toujours par des couleurs très franches, des compositions très symétriques et beaucoup de références cinématographiques, y compris à des feuilletons occidentaux. La forme est extrêmement importante. C’est quelque chose que les membres de Daech déclinent d’ailleurs selon les langues et les cultures de ceux à qui ils s’adressent. Ils utilisent des références culturelles différentes en fonction de qui est leur cible. En Angleterre, ils vont s’appuyer sur l’image du rappeur Djihad-John (soupçonné d’être le bourreau du journaliste James Foley – NDLR). En France, on voit surtout des « grands frères des cités » qui parlent d’immigration. Les textes en arabe s’adressent à un public beaucoup moins « déculturé » par rapport aux traditions musulmanes.

Après les attentats de Charlie Hebdo, on nous a expliqué que l’islam était une religion iconoclaste. Comment expliquer un tel recours à l’image de la part de Daech ?

François-Bernard Huyghe C’est vrai qu’en tant que wahhabites, ils sont iconoclastes, voire iconophobes. Les talibans détruisaient des pellicules de 16 millimètres pour signifier leur rejet de l’image filmée. Ils ont également massacré les bouddhas de Bâmiyân parce que c’était, selon eux, une représentation offensante d’Allah. En même temps, si nous les avons vus à l’acte, c’est qu’ils se sont fait filmer… Leur raisonnement consiste à dire que les textes sacrés interdisent de faire des images, parce que c’est imiter le Créateur et parce qu’elles sont excitantes sexuellement ou autrement. Mais que, lorsqu’elles sont pédagogiques, lorsqu’elle mettent l’amour de Dieu dans le cœur de l’homme, alors, elles sont bonnes.

Quel message porte cette communication ?

François-Bernard Huyghe Le message terroriste dit « qui nous sommes », « ce que nous voulons » et « qui sont nos ennemis ». Il affirme donc : « Nous sommes les représentants des vrais musulmans, de la vraie foi », en s’appuyant sur de nombreuses références théologiques et en se réclamant du wahhabisme. Le message dit aussi : « Nous sommes l’avant-garde. Nos ennemis sont des croisés et des pécheurs, mauvais politiquement, parce qu’ils bombardent la Syrie, et moralement, parce qu’ils boivent aux terrasses des cafés. » Ce qu’ils déclarent vouloir, c’est le califat. Ils insistent aussi sur la Hijra, l’obligation pour tout bon musulman de s’installer sur la terre où on applique enfin la charia. Ce qui n’est pas sans rappeler les premiers colons sionistes qui se rendaient en terre bénite d’Israël. Il y a un côté complètement utopique.

À qui s’adressent-ils ?

François-Bernard Huyghe Tout message terroriste a plusieurs publics. D’abord, les ennemis. Pour leur faire peur, les défier. Puis, son propre camp pour lui dire : « Voyez comme nous sommes forts, comme la lutte est exaltante et comment demain sera meilleur. » On s’est aussi rendu compte qu’il y a une communication orientée vers les garçons et une autre vers les filles. Dans un numéro de Dabiq, on trouve, par exemple, l’interview d’Abaaoud à côté de celui de la compagne de Koulibali. Plus largement, on réserve aux garçons les vidéos où on égorge des gens, où on les fait brûler, les massacres et les entraînements. C’est comme des films d’action. On saute d’un camion. On tire. Un imam vient amener un peu de baume idéologique là-dessus. Ils portent des Ray-Ban, brandissent des kalachnikovs, conduisent de gros pick-up… Pour les filles, c’est plus soft. On leur dit : « Regarde, ma sœur, c’est humanitaire. Nous soignons les enfants. Nous construisons des hôpitaux. »

L’utilisation des réseaux sociaux et des vidéos rappelle les méthodes de certains groupes complotistes ou de prédicateurs comme Soral ou Dieudonné…

François-Bernard Huyghe Daech utilise ces réseaux. On peut être complotiste sans être djihadiste ou djihadiste sans être complotiste, mais on est souvent les deux… Il y a, au fond, l’idée que tout a été planifié par les « juifs » et les « croisés », et que chaque chose fait partie d’un même plan « diabolique ». On met dans le même sac le cafetier raciste, l’impérialisme américain et les croisades de Saint Louis. Par ailleurs, si vous vous rendez sur des sites complotistes, c’est parce que vous ne trouvez pas votre opinion sur les grands médias. Les réseaux sociaux favorisent le phénomène parce qu’on s’y retrouve entre soi. Mais il faut se méfier de l’emploi idéologique du terme « complotiste ». Et ne pas l’appliquer à toute personne qui pense que les choses ne se passent pas comme elles devraient. On doit pouvoir être critique sans être assimilé à un complotiste paranoïaque.

Les médias dominants jouent-ils, malgré eux, un rôle dans la diffusion de la propagande djihadiste ?

François-Bernard Huyghe Il y a, en effet, ce que l’on nomme le « judo-terrorisme ». Les terroristes sont contre le système et ils pensent que les médias sont la pire expression de ce système. Celle qui abrutit le peuple. Et, en même temps, ils les utilisent pour faire leur publicité. Et parce que les terroristes provoquent des événements spectaculaires, ces mêmes médias ne résistent pas à la tentation de publier leurs communiqués, leurs textes, de montrer leurs têtes, leurs « martyrs ». Entre un système de mass médias, qui donne de l’ampleur aux actes terroristes, et la communication djihadiste qui échappe à la censure, les membres de Daech gagnent sur tous les terrains.

Comment lutter efficacement contre cette propagande ?

François-Bernard Huyghe On peut user de censure, bien sûr. La France est parmi les pays au monde qui demandent le plus à Facebook et Twitter de fermer des comptes. Ce n’est pas efficace. On peut faire de la contre-propagande, mais nous ne sommes pas bons en la matière. Le site Stop-djihadisme n’apporte pas de vrais résultats. On dit aux jeunes : « Si vous allez là-bas, vous allez mourir ou tuer des gens. » Mais, justement, ils sont attirés par le djihad parce qu’on peut mourir et tuer ! Il y a d’autres méthodes plus efficaces : envoyer de faux messages, des virus informatiques. Ce n’est pas dans la culture française et ça pause des problèmes légaux, mais c’est ce que font des groupes comme Anonymous. Les Britanniques ont ainsi créé la « section 77 » pour faire des interventions idéologiques sur les réseaux sociaux de façon secrète. Nous n’en connaissons pas encore les résultats du fait même du secret.

19:50 Publié dans Actualités, Entretien, Journal, Manipulation, Photos, Réseaux sociaux, Télévision | Lien permanent | Commentaires (0) | Tags : françois-bernard huyghe, daech, manipulation |  |

|  del.icio.us |

del.icio.us |  Imprimer |

Imprimer |  |

|  Digg |

Digg | ![]() Facebook | |

Facebook | |

19/06/2015

LA MANIPULATION 2.0

Taper Ryan Holiday sur Google.fr, et le nombre d’occurrences est surréaliste : 93 500 000. Certes, il doit y avoir plusieurs Ryan Holiday. Mais pour simple comparaison, tapons François Hollande : 22 700 000. Bien sûr, vous ne connaissez pas Ryan Holiday. Moi aussi, j’ignorais cet homme à la notoriété planétaire, qui s’avère être à la ville l’actuel ou l’ancien directeur de la communication d’American Apparel. Il vient de produire un livre, Croyez-moi, je vous mens. Confessions d’un manipulateur des médias (Éditions Globe, 2015), dans lequel il narre son expertise en webmarketing, en un mot comment créer du buzz, du clic, de l’influence, du trafic, et au final beaucoup d’argent.

Le système viral fonctionne comme une pyramide de Ponzi, avec au cœur de ce dispositif principalement des blogs américains : Gawker, Business Insider, Politico, Huffington Post, Drudge Report, BuzzFeed, Reddit, BoeingBoeing, Laughing Squid, FFFFound, Videogum, Mediabistro, Slate.com, Curbed, TechCrunch, Mashable, Freakonomics, FiveThirtyEight, Nate Silver, TreeHugger – sans oublier en amont et en aval Youtube et Wikipédia, qui jouent un rôle plus structurel encore d’accréditeur –, la liste est plus longue encore et s’update régulièrement.

Ce cher jeune homme de 28 ans nous explique ainsi comment, à partir d’une information qui n’en est pas une, il crée une circulation et une diffusion exponentielles, se traduisant en espèces sonnantes et trébuchantes pour ces clients. Le jeu étant principalement de manipuler les blogs institutionnels ou les médias traditionnels en leur laissant croire qu’ils ont trouvé, grâce à leur investigation qualitative, la perle rare dans leurs pérégrinations numériques, alors qu’ils ne font que suivre le petit itinéraire concocté par le dircom adulescent.

Les tactiques sont vieilles comme le monde, simplement ajustées au monde digital : il s’agit d’organiser de fausses fuites, de rédiger de faux mails avec de fausses adresses, de créer des « sources » de toutes pièces, d’offrir des produits aux blogueurs pour acheter leur bienveillance, d’organiser son autopromotion via des commentaires inventés sur les sites, d’avoir l’art de la titraille, de polémiquer inutilement, d’user abusivement de l’image, de manier le chaud et le froid (en soutenant de façon ostentatoire les causes perdues d’avance et en couvrant les faits et gestes de la haute société), de faire croire à une rumeur pour rendre l’information plus attractive, d’être très rapide – partant les modérateurs des sites ne font jamais d’erreurs mais des « mises à jour », cela permet d’écrire du faux, en expliquant que la vérification est en cours de route, etc.

Oubliez la déontologie, l’éthique, cela n’a aucun sens et n’est nullement l’enjeu. L’enjeu, c’est de générer du clic : nulle lecture, nulle compréhension de ce qui est écrit. Simplement du clic. La crédibilité ne fait pas le business model, clame Ryan Holiday ; il faut raconter aux lecteurs ce qu’ils veulent entendre. Cessez de « nourrir le monstre », dit le gaillard, qui s’est bien gavé, et qui malgré la nausée et l’apparence de la dénoncer, n’est pas près de lâcher l’affaire.

(1) - Cynthia Fleury (civilement Fleury-Perkins), née en 1974, enseigne la philosophie politique (en qualité de research fellow et associate professor) à l'American University of Paris, chercheur associé au Muséum national d’histoire naturelle, maître de conférences (vacataire) à l'Institut d'études politiques de Paris, psychanalyste et enseignante à l'École polytechnique.

Elle tient une tribune libre, hebdomadaire, dans L'Humanité depuis 2003. Auteur de nombreux articles, elle est fréquemment invitée sur les plateaux de télévisions pour parler de thèmes tels que la politique, la religion ou l'imagination.

16:42 Publié dans Actualités, Eclairage, Informations, Internet, Manipulation, Réseaux sociaux | Lien permanent | Commentaires (0) | Tags : cynthia fleury, manipulation 2.0, manipulation, digital |  |

|  del.icio.us |

del.icio.us |  Imprimer |

Imprimer |  |

|  Digg |

Digg | ![]() Facebook | |

Facebook | |